我們擅長商業策略與用戶體驗的完美結合。

歡迎瀏覽我們的案例。

微軟在周二更新了軟件,解決了 Windows 操作系統和其它產品中的 64 個漏洞,它們分別存在于 Windows、IE、Edge、MS Office 和 MS Office SharePoint、ChakraCore、企業版 Skype 以及 Visual Studio NuGet 中。

值得一提的是,在被修復的漏洞中有兩個是 0day 漏洞。他們分別是 CVE-2019-5786 和 CVE-2019-0808,均存在于 Win32k 組件中。其作用是可以幫助攻擊者遠程在運行 Windows 7 或 Server 2018 的目標計算機上執行任意代碼并獲取完全控制權限。

今日,研究人員進一步發現 CVE-2019-0797 已遭多個威脅者利用,包括但不僅限于 FruityArmor 和 SandCat。FruityArmor 此前使用過 0day,而 SandCat 是最近檢測到的一個新興 APT 組織。除了利用 CVE-2019-0797 和 CHAINSHOT 外,SandCat 還使用了 FinFisher/FinSpy 框架。

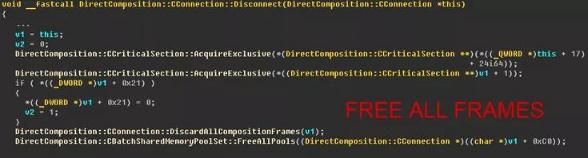

在 CVE-2019-0797 中有易受攻擊代碼獲得了和 DirectComposition::CConnection 結構中幀操作相關的一個鎖,而且試圖找到和既定 id 相對應的幀并最終調用釋放 (free) 。這種操作存在的問題可見如下圖:

研究人員稱:“已遭在野利用的漏洞針對的是 Windows 8 到 Windows 10 build 15063 版本的 64 位操作系統。這些操作系統上的利用進程區別不大,更多是通過噴射調色板和加速器表使用 GdiSharedHandleTable 和 gSharedInfo 執行的以泄漏其內核地址。”

(邯鄲網站建設)